Hun kwaadaardige activiteiten troffen 1.800 slachtoffers in 71 landen, en hun straffeloosheid eindigde dinsdag bij zonsopgang in een klinkend hardhandig optreden genaamd Operatie Fifth Element. Na twee jaar zorgvuldig onderzoek onder auspiciën van Europol heeft een internationaal team van 50 politieagenten – waaronder experts van de gerechtelijke politie – een gecoördineerde arrestatie uitgevoerd in Oekraïne en Zwitserland van 12 cybercriminelen. Ze verlamden en chanteerden hun doelen krachtige “ransomware”, Malware die versleutelt, met andere woorden, waardoor de gegevens van een computer, server, bedrijfsnetwerk of lokale overheid volledig onleesbaar worden.

Het onderzoek begon met een klacht van een groot Frans bedrijf dat begin 2019 werd aangevallen door LockerGoga ransomware. Vervolgens nam het Gespecialiseerde Openbaar Ministerie van TGI in Parijs de gerechtelijke politie over, die in zeshoekige vorm onderzoeken met betrekking tot cyberaanvallen van het type “ransomware” concentreert en coördineert.

Onder leiding van het Central Bureau of Information and Communication Technologies Crime Prevention (OCLCTIC) omvatten online onderzoeken cyberhackers uit acht landen waar de hackers veel voorkomen: Nederland, Noorwegen, Duitsland, het Verenigd Koninkrijk en de Verenigde Staten. maar ook Oekraïense politiediensten De Zwitsers plannen de arrestaties. Het European Cybercrime Centre (EC3) organiseerde zeven coördinatiebijeenkomsten in Den Haag.

De inspecteurs keerden eerst terug naar de C2-server, die de malware controleerde en ermee communiceerde. Een onverwachte meevaller: ze waren in Frankrijk en lieten hen terugkeren naar de anderen. Met hulp van Europese experts brachten ze vervolgens de criminele infrastructuur in kaart en analyseerden ze de communicatiemiddelen tussen de ransomware en hun slachtoffers. Ten slotte volgden ze het “geldpad”, dat wil zeggen de adressen van de bitcoin-wallets waar het betaalde losgeld soms naartoe ging. “Het voordeel van IT is dat het sporen achterlaat waardoor we sporen kunnen volgen”, lacht een politiebron.

Criminele structuur van specialisten

De gearresteerden worden beschouwd als onderdeel van een Een echte georganiseerde bende met goed gedefinieerde rollen. Sommigen van hen waren verantwoordelijk voor het hacken van de computersystemen van het doelwit. Voornamelijk grote bedrijvenDankzij alle tools die hackers ter beschikking staan: diefstal van wachtwoorden en ID’s, een brute force-aanval of een massale “phishing” -campagne.

Nadat ze de eerste toegang hadden verkregen, implementeerden criminelen in Oekraïne de Trickbot-malware en installeerden ze deep stealth-aanvalstools zoals Cobalt Strike. Deze specialisten drongen vervolgens in het geheim de netwerken van hun slachtoffers binnen en bleven, soms maandenlang, ondergedoken, voordat ze gegevensversleuteling inschakelden en claimden Betaal losgeld in Bitcoin om het te decoderen Of vermijd het online te plaatsen.

Historische Ransomware-speler

Onderzoekers worden verdacht van het verspreiden van LockerGoga ransomware, die sinds 2019 actief is en gespecialiseerd is in het aanvallen van industriële systemen. Maar ook de MegaCortex- en Dharma-malware die tot de De eerste die de gegevens ophaalt voordat ze onleesbaar worden gemaakt Zonder decoderingssleutel.

Vervolgens namen andere cybercriminelen in Zwitserland de verantwoordelijkheid voor het witwassen van het losgeld door de afgeperste bitcoins door te geven aan crypto-shaking-services, wat hun traceerbaarheid bemoeilijkt. Vervolgens zetten ze dit virtuele geld om in contanten. De politie vond $ 52.000 terug en nam verschillende luxe auto’s in beslag. Ze zetten ook computers en andere elektronische apparaten uit om bewijs te verzamelen en verdere onderzoeksaanwijzingen te ontrafelen. De totale schade wordt geschat op 100 miljoen euro.

“Muziekfanaat. Professionele probleemoplosser. Lezer. Bekroonde tv-ninja.”

More Stories

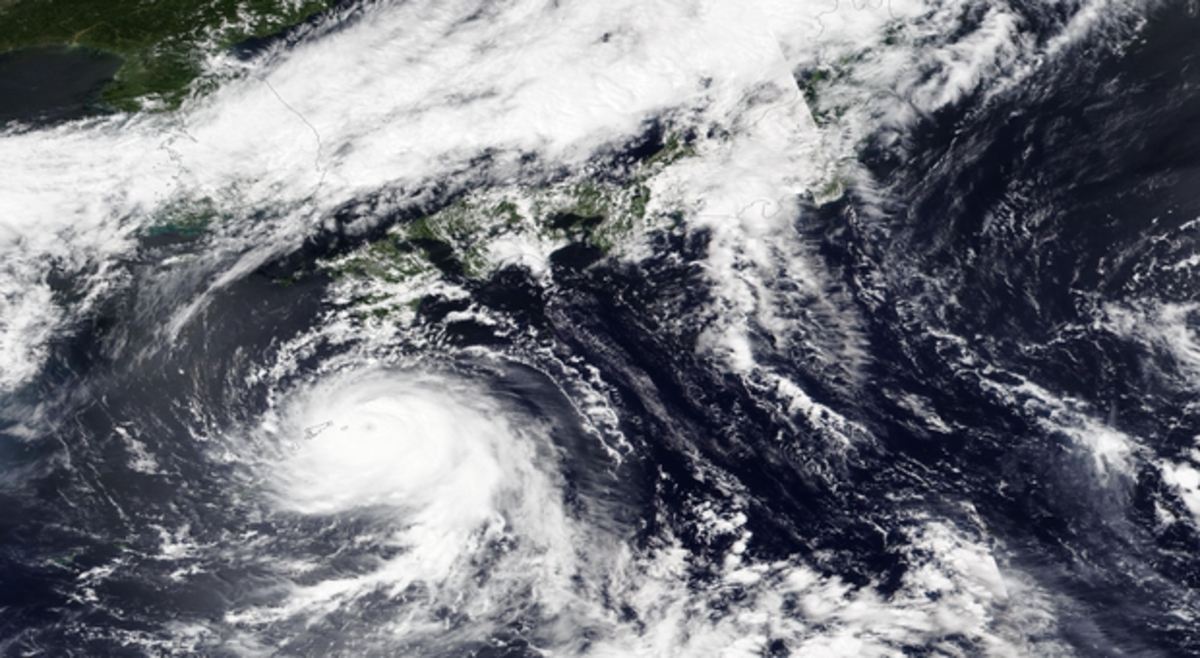

Japan is alert nu tyfoon Shanshan nadert

De paus veroordeelt pogingen om “migranten af te weren”

De speciale aanklager herziet de aanklacht tegen Donald Trump